L'anatomie d'un racket numérique : extorsion coordonnée | Projet : Bullyish par Lillee Jean Trueman

- 20 mars

- 11 min de lecture

Plus des crimes sont commis, plus je documente et j'informe. Dans ma dernière analyse pour le « Project: Bullyish », nous continuons d'explorer la stratégie « Nexus ». Des faux numériques explicites de type *deepfake* à la militarisation manifeste du système judiciaire américain — impliquant notamment le scellement de dossiers judiciaires à des fins lucratives — je souhaite désormais aborder le sujet de la fraude informatique.

Avant de poursuivre, je tiens à rappeler l'objectif fondamental de cette démarche : je documente une opération de racket numérique à grande échelle, étayée par des preuves fournies — et anonymisées — attestant d'un siège technologique financé et de haute intensité. Sur la base de mon analyse des journaux de serveurs et des tarifs standards du secteur du *cloud* pour la période d'octobre 2025 à mars 2026, j'ai formulé ma propre hypothèse d'expertise numérique ; j'estime que cette campagne a coûté plus de 70 000 dollars, et qu'à mon humble avis, elle avoisine même les 100,000 dollars, voire plus.

Les preuves sont véritablement irréfutables et entraînent des conséquences bien réelles. Ci-dessous, vous découvrirez les détails d'un siège d'infrastructure mondial, complexe et onéreux. Je vous expliquerai ce que sont le fichier *robots.txt* et la « poignée de main en trois temps » (TCP three-way handshake) au fil de votre lecture ; toutefois, il est essentiel de comprendre qu'il ne s'agit pas ici d'un simple « troll » isolé derrière son bureau, mais bien d'une opération coordonnée s'appuyant sur des infrastructures « Nexus » coûteuses et de qualité professionnelle pour cibler mes archives.

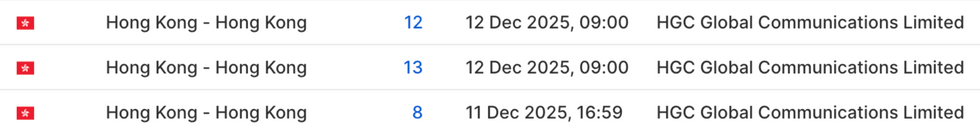

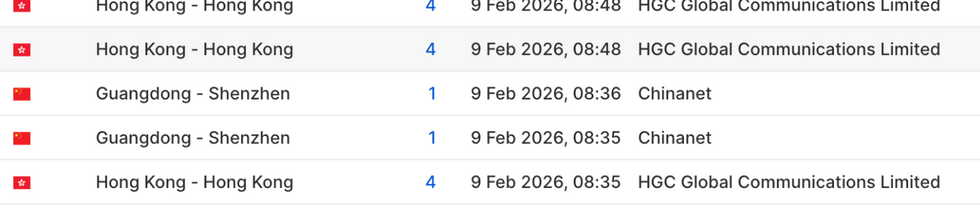

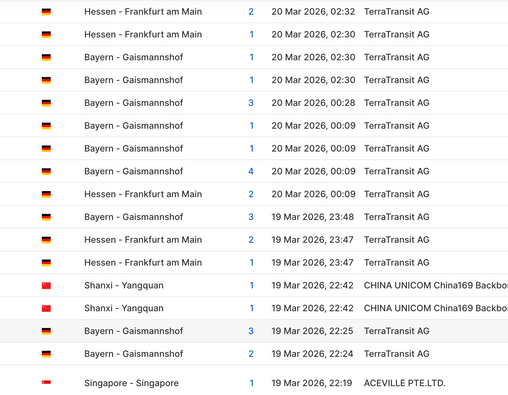

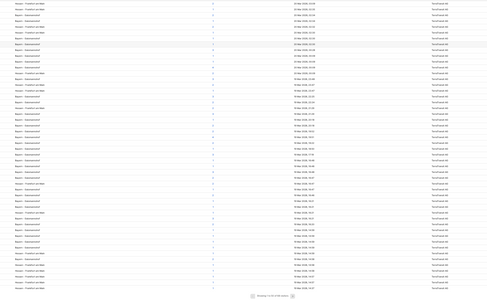

L'examen des données d'expertise révèle que le « Nœud principal » ne se contente pas d'utiliser un seul outil : il orchestre un véritable siège numérique via le *cloud*, déployé simultanément sur trois continents. Non seulement cette situation est source de stress, mais elle sert également de couverture à une opération de surveillance coordonnée visant ma famille. Laissez cette réalité s'imprégner. VEUILLEZ NOTER que, bien qu'il s'agisse de réseaux de serveurs opérant à partir des mêmes plages d'adresses IP — ce qui confirme l'existence d'une attaque par déni de service distribué (DDoS) ainsi qu'une intention malveillante —, je ne divulguerai pas ces plages d'adresses. Je me contenterai d'afficher le volume des attaques ainsi que les preuves techniques fournies par le fournisseur d'accès à Internet (FAI). Par ailleurs, toutes les informations permettant d'identifier des personnes — y compris, une fois de plus, celles relatives aux *botnets* utilisés pour ces attaques distribuées — ont été intégralement anonymisées ; seules apparaissent la date, le pays, le nombre de tentatives et le fournisseur d'accès, et ce, dans un souci de bonne foi et à des fins strictement pédagogiques.

Le « Pourquoi » : Le profit tiré de la suppression d'informations.

Pour saisir la teneur de tout cela, il est indispensable de comprendre la raison d'être de l'opération « Takedown Lillee Jean » — ou « l'élimination de Lillee Jean » — telle que la nomme ce syndicat. Cet écosystème tire profit de la suppression de contenu et fait de moi une marchandise... sans mon moindre consentement.

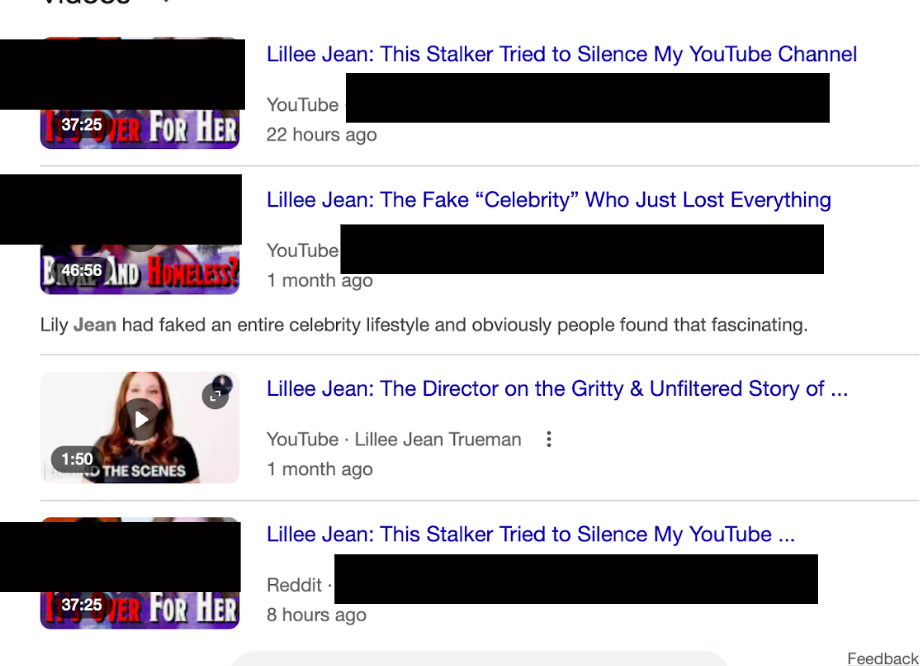

L'objectif consiste à déclasser mon site pour mieux le remplacer, satisfaisant ainsi, en fin de compte, une avidité morale (le but du commanditaire) et une avidité purement matérielle (celle des exécutants rémunérés par le commanditaire, dont la subsistance dépend de la prochaine mission qu'il leur confiera). Je vous invite à consulter mon article intitulé « Hate-for-Profit » (La haine lucrative), qui explore ce sujet plus en profondeur.

En inondant mon ou mes sites (ce phénomène touche l'ensemble de mes domaines officiels) d'attaques par « déni de service distribué » (DDoS) émanant de réseaux tels que China Unicom et Tencent, ils tentent de ralentir, voire de faire planter, mes archives officielles. Par le biais de sondages intrusifs et d'infiltrations à grande vitesse, ils soumettent mes serveurs à une charge excessive. Google, lors de l'exploration du site, constate sa lenteur et peut, à la longue, le déclasser dans ses résultats de recherche. Ce processus a pour effet de propulser en première position les « créations » malveillantes — insérées artificiellement par ces acteurs nuisibles — tandis que mon site officiel est relégué au-delà de la première page, donnant l'impression que j'ai cessé d'exister. Quoi qu'il en soit, cette manœuvre constitue une violation du « Droit à l'image » (Right to Publicity) ainsi que du droit à une concurrence loyale sous son propre nom (tel que défini par la FTC).

Tandis que le site est mis à rude épreuve, des nœuds de « récupération » (tels qu'Aceville et TerraTransit) siphonnent l'intégralité des journaux de production, des images, des contenus audiovisuels et même des documents judiciaires placés sous scellés — qu'ils ont préalablement exfiltrés — afin d'alimenter un récit fallacieux. (Il convient de rappeler que le système judiciaire de l'État de New York a été piraté, entraînant la divulgation de documents confidentiels sur des forums de type « CHAN »). Ils s'infiltrent partout où le commanditaire le souhaite. Il suffit de payer.

Il est crucial de souligner que ce processus est documenté : il débute par l'intervention de TENCENT, suivie de celle d'ACEVILLE, puis d'ACEVILLE II. Aceville PTE. LTD est une société holding d'investissement basée à Singapour, qui opère en tant que filiale de Tencent. Elle est principalement utilisée à des fins d'investissement.

Décryptage de l'infrastructure : usurpation d'identité et furtivité

Je n'ai présenté ici qu'un échantillon restreint et expurgé de données ; en effet, comme pour l'ensemble de mes travaux, je tiens à préserver mon intégrité personnelle.

Les données révèlent une transition minutieusement orchestrée entre différents prestataires, démontrant que lorsqu'un « front » opérationnel est bloqué, le syndicat procède simplement à de nouveaux sondages pour migrer vers une infrastructure de niveau supérieur — plus onéreuse, mais d'une robustesse industrielle. Mes journaux indiquent qu'ils utilisent Headless Chrome, Opera, Phoenix Browser, ainsi que des agents utilisateurs (User-Agents) falsifiés — y compris certains agents Chrome simulés qui n'existent pas encore — afin d'imiter un comportement humain. Ils tentent de dissimuler la nature automatisée de leurs actions en alternant entre plusieurs identités de « navigateur » — telles que Chrome, DuckDuckGo et Opera — mais leur infrastructure demeure ancrée dans les mêmes centres de données dorsaux (backends).

En dépit de mon fichier robots.txt — qui constitue une directive d'« interdiction d'intrusion » à l'attention des robots d'indexation et qui définit clairement les zones d'accès restreint (une directive qui fait force de loi et peut être invoquée devant les tribunaux) — ce syndicat continue de violer mes frontières juridiques. Si de nombreux robots de scraping respectent les fichiers robots.txt, les acteurs malveillants (dits « black-hat ») s'en affranchissent souvent, causant ainsi un préjudice aux victimes dont la vie privée, la dignité et la maintenance des infrastructures se retrouvent compromises. Il s'agit là d'une méthode lâche pour fausser le résultat.

Chaque tentative d'accès réussie survenant après une instruction « Disallow » (Interdiction) constitue une preuve documentée d'intrusion informatique ; il s'agit d'un acte passible de poursuites pénales, d'un crime. Ce mépris persistant des directives standard démontre qu'il ne s'agit pas d'une indexation accidentelle, mais bien d'une violation criminelle et intentionnelle, conçue dans le but de collecter des données destinées à la création de « deepfakes » non consensuels et au vol d'identité.

J'ai tenu le NYPD informé de la situation, je continue de signaler les faits au FBI via le portail IC3, et je poursuis la documentation d'une migration stratégique de l'infrastructure que j'observe : celle-ci transite par les différentes couches de la société TerraTransit AG en Allemagne et s'accompagne d'attaques massives de type TCP/DDoS émanant de nœuds AWS — ainsi que de nœuds Azure situés en Virginie — atteignant plusieurs milliers de tentatives par heure visant à saturer mes serveurs (j'ai d'ailleurs déposé un signalement éthique auprès de Microsoft).

Un point crucial mérite d'être souligné : même après que Tencent a accusé réception de mes signalements d'abus et affirmé que les données collectées avaient été supprimées (j'avais soumis un rapport standard d'abus d'adresse IP, au format TCP — et non une notification DMCA ; le format TCP permet de visualiser, en termes très simples et de manière exhaustive, la façon dont une adresse IP se connecte à un serveur), le « client » a simplement opéré un pivotement stratégique vis-à-vis de Tencent. Il utilise désormais un réseau mondial de serveurs proxy, basés à Hong Kong et aux Philippines, pour masquer sa localisation et relancer le cycle de scraping de mes archives (couvrant la période 2015-2026) dans le but de générer des deepfakes par intelligence artificielle et de saboter mon référencement (SEO). Le récent basculement vers l'infrastructure d'Alibaba — tel qu'illustré ci-dessus par la dernière capture d'écran expurgée — parachève la militarisation de la « trinité BAT » (Baidu, Alibaba, Tencent), les trois conglomérats technologiques chinois dominants. Cela témoigne d'une mobilisation coordonnée de la puissance des grandes entreprises mondiales afin de contourner les blocages régionaux et de perpétuer ce harcèlement criminel aggravé.

Les résultats du scraping de données

Depuis le mois d'octobre, le « client » à l'origine de cette infrastructure a produit plus de six vidéos de qualité intermédiaire, conçues spécifiquement pour l'usurpation d'identité, la diffamation, le harcèlement aggravé et coordonné, ainsi que la déshumanisation de ma personne et de ma famille. Il s'agit là des produits finis concrets issus des données collectées par les clusters d'Aceville et de China Unicom.

Durant la période de publication, le processus de scraping se transforme en sondages et ralentit.

Quelques semaines seulement après ces opérations de scraping « fructueuses », nous avons observé une recrudescence de : la création de faux documents synthétiques et explicites, utilisés pour bafouer mes droits naturels au consentement et porter atteinte à ma dignité (comme illustré ci-dessus) ; le déploiement coordonné de profils usurpant mon identité (pour la plupart explicites), conçus pour fragmenter mon identité et induire le public en erreur ; et enfin, une corrélation directe entre ces images générées par AI et une flambée de requêtes de recherche explicites et dénigrantes associées à mon nom, une manœuvre véritablement calculée pour empoisonner mon référencement (SEO).

Le coût de l'expertise forensique : une projection supérieure à 70 000 $

Il s'agit ici, compte tenu des tarifs disponibles, d'une estimation purement indicative. Ce qui suit constitue une estimation professionnelle fondée sur les tarifs d'entreprise en vigueur pour la location de serveurs à haut débit, les services gérés de botnets et la consommation d'API d'IA au cours de la fenêtre de six mois s'étendant d'octobre 2025 à mars 2026.

Infrastructure Component | Estimated Monthly Cost | 6-Month Total (Est.) |

Global Infrastructure (Tencent/Aceville/China Unicom) | $3,500 | $21,000 |

Proxy Rotation & Stealth (TerraTransit/M247/Vultr) | $2,500 | $15,000 |

AI Processing & Scripting (ChatGPT/Grok Enterprise) | $1,500 | $9,000 |

Coordinated Labor (Management of the "Nexus") | $5,000 | $30,000 |

TOTAL ESTIMATED EXPENDITURE | $12,500 | $75,000+ |

Le cycle accéléré d'agression numérique (octobre 2025 – mars 2026)

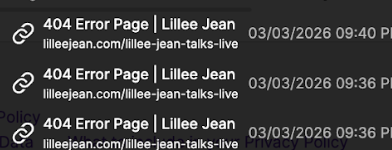

Les preuves informatiques présentées ci-dessus ont été expurgées ; toutefois, ces journaux de bord révèlent un schéma persistant d'intrusion informatique. En dépit des directives explicites figurant dans mon fichier robots.txt, ce syndicat continue de sonder des pages archivées et protégées — telles que « Lillee Jean Talks Live » — ainsi que des versions de mon site qui n'existent plus depuis 2016. Ce faisant, il génère des chaînes de caractères « fantômes » susceptibles d'inciter Google à explorer ces pages (ce qui s'est d'ailleurs déjà produit), portant ainsi préjudice à mon référencement.

Les données font état de centaines de tentatives non autorisées émanant de clusters industriels, visant à sonder, aspirer (scraper) et, à terme, saturer les systèmes de défense du serveur. En contournant délibérément ces panneaux numériques « Interdiction d'entrer » — au moyen d'agents utilisateurs (User-Agents) falsifiés et de navigateurs « Headless Chrome » —, ces acteurs malveillants enfreignent directement le *Computer Fraud and Abuse Act* (CFAA), une loi qui érige en infraction pénale le fait de dépasser les limites d'un accès autorisé à un système protégé.

Ces journaux ne se contentent pas de signaler du simple « trafic ». Ils constituent une chaîne de traçabilité documentant une opération de racket financée à hauteur de six chiffres, conçue dans le but de piller ma propriété intellectuelle à des fins d'exploitation criminelle et de pur profit commercial.

Alors que je bénéficie de parrainages directs, que mes revenus AdSense sont actifs et que des profits occultes sont en jeu, j'ai tenu à partager ces informations aujourd'hui afin que toute autre personne confrontée à une telle situation comprenne ceci : vous avez des droits, vous avez affaire à des criminels, et voici comment la législation s'applique en l'espèce.

Racket et volet fédéral de signalement

En vertu de la loi RICO (loi sur les organisations influencées par les racketteurs et corrompues), le racket implique un « schéma d'activités illégales » mené dans le cadre d'une entreprise. Amazon AWS et Microsoft ont coopéré avec les forces de l'ordre ; en effet, à chaque signalement, je leur transmets simplement les coordonnées du détective chargé de l'affaire, afin qu'ils disposent de preuves vérifiables de la mauvaise foi de leur client.

Dans mon cas, lorsqu'un « client » engage une agence de type « Black Hat » pour saboter systématiquement l'activité professionnelle et les moyens de subsistance d'un dirigeant — alors même que je fais l'objet de plaintes policières actives pour harcèlement aggravé et traque, complétées par des signalements concernant la diffusion d'images explicites de moi générées par « deepfake », et que cette activité criminelle coordonnée s'étend sur près de dix ans —, il se livre bel et bien à du racket. Il orchestre ce « chaos » afin de contrôler le récit et les résultats, et d'en tirer un profit.

Les journaux de serveurs ne mentent pas. Lorsque vous constatez des milliers de requêtes émanant de serveurs et de clusters qui ciblent une seule et même personne humaine durant des mois, entraînant des interruptions de service prolongées, oubliez la notion de « trafic de crawling habituel » : vous êtes face à une entreprise criminelle financée. Vous pouvez dépenser plus de 70 000 dollars pour tenter d'étouffer la vérité, mais cela ne constitue rien d'autre qu'une empreinte digitale. Il ne s'agit pas là d'une simple opinion, mais d'un crime commis à l'encontre de ma famille.

J'ai officiellement signalé ces journaux de serveurs, ainsi que l'infrastructure associée, au Centre de plaintes pour la criminalité sur Internet (IC3) du FBI et à l'Unité de lutte contre la cybercriminalité du NYPD.

Ce que j'ai présenté ici ne constitue qu'un aperçu de la situation dans son ensemble, mais j'espère qu'il suffira à venir en aide à d'autres personnes confrontées à des situations similaires.

Lillee Jean Trueman

Please visit the official Site:

Forensic Methodology and Estimations: The financial figures, expenditure projections, and infrastructure valuations presented in this report (specifically the "Forensic Bill" and "Total Estimated Expenditure") are forensic estimates formulated by the author. These projections are based on a comparative analysis of industry-standard market rates for enterprise-level cloud egress, global proxy rotation, high-compute data center bandwidth, and AI API consumption during the period of October 2025 – March 2026. Because the private invoices and internal service agreements of the identified third-party infrastructure providers are not public record, these figures represent a good-faith expert projection based on the documented volume and frequency of server logs. No Malice / Investigative Intent: This article is a work of investigative journalism and forensic study published as part of Project: Bullyish. The purpose of this publication is to document patterns of cyber-harassment, educate the public on digital safety, and provide a transparency report regarding the security of the author’s intellectual property. Any mention of specific entities or service providers (e.g., Tencent, Alibaba, Microsoft) is based on direct forensic evidence captured in server logs (IP addresses and User-Agents) and is intended to describe the technical path of the traffic, not to imply that the parent infrastructure providers are intentionally complicit in the harassment. Legal Characterization: Terms such as "Racketeering," "Computer Trespass," and "Digital Shakedown" are used in a descriptive and investigative context to characterize the pattern of conduct observed in the forensic data. These characterizations are the opinion of the author based on the documented "course of conduct" and are not intended to serve as a legal determination of guilt, which is the sole province of a court of law. Reporting and Evidence: All original, unredacted logs, timestamped data, and TCP handshake records referenced in this study have been preserved and submitted to the FBI’s Internet Crime Complaint Center (IC3) and the NYPD Cyber Crimes Unit as part of an active, ongoing criminal investigation.

© 2026 Lillee Jean Trueman. All rights reserved.